Det har kommit fram att en ny typ av ransomware med namn “Scarab Ransomware” distribueras till ett stort antal just nu. Distribution av detta ransomware sker via olika skräppost kampanjer och det ser ut att vara Necurs Botnet som används för det här ändamålet. Även fast det exakta antalet för närvarande är okänt, så är det klart att över 10 miljoner skadliga e-postmeddelanden har skickats tills idag och antalet ökar. De IT-kriminella bakom det här viruset har lyckats skicka över 3 miljoner e-postmeddelanden under endast 4 timmar, vilket är väldigt imponerande. Baserat på hur viruset distribueras, så påminner det faktiskt om Jaff ransomware infektionen.

Vad är speciellt med Scarab Ransomware

Om du tror att Scarab Ransomware är någonting nytt så har du fel – det upptäcktes först under Juni av IT-säkerhetsforskaren Michael Gillespie. Varför rapporterar vi då detta först nu, flera månader senare? Troligen beror det på att det inte var så aktiv förrän nu. Nu är det däremot smått modifierad och den slutgiltiga versionen är ännu farligare.

Gällande distribution – lasten av viruset följer som bifogat innehåll i e-postmeddelanden med ämnet “Scanned from *random company name*. Flera bilder och en .zip fil kommer troligen bifogas. Öppna den bifogade .zip filen är allt som krävs för att bli infekterad. Efter detta kommer lasten att automatiskt släppas på datorn med skadliga filer som laddas ned därefter.

När Scarab viruset väl tagit sig in kommer krypteringen börja automatiskt – unika filändelsen .[[email protected]].scarab kommer att läggas till i slutet på alla de personliga filerna som finns lagrade i datorn och på så sätt göra dom värdelösa. Det är inte känt än vilken typ av kryptering som används av Scarab, men det finns inga verktyg för att dekryptera det i dagsläget ändå.

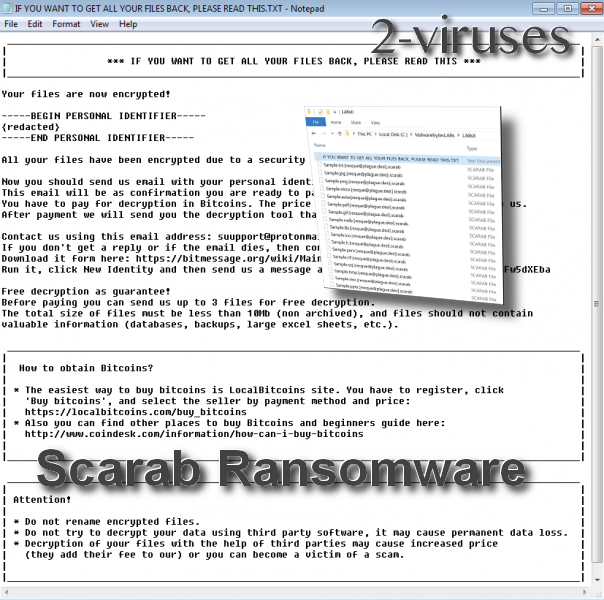

Som vanligt så kommer Scarab ransomware skapa ett hotbrev efter krypteringen kallad “IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS.TXT” och placera det i varje på med krypterade filer, samt på skrivbordet. Originella texten från hotbrevet:

*** IF YOU WANT TO GET ALL YOUR FILES BACK, PLEASE READ THIS ***

Your files are now encrypted!

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: [email protected]

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

| How to obtain Bitcoins?

| * The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

| ‘Buy bitcoins’, and select the seller by payment method and price:

| hxxps://localbitcoins.com/buy_bitcoins

| * Also you can find other places to buy Bitcoins and beginners guide here:

| hxxp://www.coindesk.com/information/how-can-i-buy-bitcoins

| Attention!

| * Do not rename encrypted files.

| * Do not try to decrypt your data using third party software, it may cause permanent data loss.

| * Decryption of your files with the help of third parties may cause increased price

| (they add their fee to our) or you can become a victim of a scam.

Den osedda tekniken som används av detta ransomware – de avslöjar inte summan, utan informerar istället användare att den beror på hur snabbt användare kontaktar de IT-kriminella via [email protected].

Vi föreslår att du inte gör detta eftersom du enkelt kan bli bedragen. Vi har sett flera situationer där användaren ignoreras efter de betalat lösensumman.

Viruset upptäcktes först under Juni 2017 och har varit aktiv sedan dess, med den mest aktiva månaden som var November. Däremot ser det ut som att de IT-kriminella ändrade sina taktiker under December 2017 och uppdaterade Scarab. Faktum är att de ändrade namnet lite grann – nu heter det Scarabey viruset. Det verkar som den nyare versionen av det ökända viruset riktar in sig i huvudsak på ryska användare.

Däremot är båda virusen nästan identiska förutom namnet, filnamnet och hotbrevet som Scarabey har skrivit på ryska. Det verkar även som att Scarab viruset också var skriven av någon rysk-talande som modersmål och sedan översatt till engelska med en del grammatiska fel. Detta är den ryska versionen av hotbrevet som översatts till engelska:

Good afternoon. Your computer has been infected with Scarabey. All data is encrypted with a unique key, which is available only to us.

Without the unique key – files can not be restored.

24 files are deleted every 24 hours. (we have copies of them)

If you do not run the decryption program within 72 hours, all the files on the computer are completely deleted, without the possibility of recovery.

Read carefully how to recover all encrypted data.

Dessutom, i Scarabey versionen, så är filändelsen placerad efter krypteringen lite förkortad – nu är det endast ”scarab” istället för “[[email protected]].scarab “.

Versioner av Scarab viruset (engelsk tablå)

|

Variant name |

Release date |

Extension |

|

Decryptor |

|

Scarab Locker Original |

June 12, 2017 |

.scarab |

YES |

|

|

Scorpio |

July 10, 2017 |

.[[email protected]].Scorpio |

||

|

Jackie |

Oct 31, 2017 |

|||

|

Russian (Scarabey) Primary source |

Dec 2, 2017 |

.scarab |

||

|

Decrypts |

Mar 20, 2018 |

[email protected], .decryptsairmail.cc, [email protected] (April 10), [email protected] (April 24), [email protected] (April 24 ), [email protected] (April 26), [email protected] (April 27), [email protected] (May 20), [email protected] (May 31), [email protected] (June11), [email protected] (June 12), [email protected] (June 13) |

[email protected], [email protected] (April 10), [email protected] & [email protected] (April 24), [email protected] & [email protected] (April 24), [email protected] (April 26), [email protected] (April 27), [email protected] (April 30), [email protected] (May 20), [email protected] (May 31), [email protected] (June11), [email protected] (June 12), [email protected] (June 13) |

YES (if decrypted to June 18) |

|

Crypto |

Mar 20, 2018 |

.crypto |

||

|

Amnesia |

Mar 20, 2018 |

.amnesia, [email protected] (May 8) |

[email protected], [email protected] (April 10), [email protected] (May 18), [email protected] (May 28), [email protected] (May 8) |

YES (if decrypted to June 18) |

|

Please |

Mar 27, 2018 |

.please, .red |

||

|

Apr 17, 2018 |

.xtbl |

YES |

||

|

Oblivion |

Apr 24, 2018 |

.oblivion |

[email protected] [email protected] https://t.me/oblivionhelp |

|

|

May 6, 2018 |

.horsia @ airmail.cc |

YES |

||

|

Walker |

May 12, 2018 |

.JohnnieWalker |

YES |

|

|

Osk |

May 25, 2018 |

.osk |

||

|

May 30, 2018 |

.REBUS |

|||

|

June 2, 2018 |

.DiskDoctor |

YES |

||

|

Danger (original source) |

June 15, 2018 |

.fastsupport @ xmpp.jp .fastrecovery @ xmpp.jp |

[email protected], https://www.xmpp.jp |

|

|

Crypt000 |

June 18, 2018 |

.crypt000 .CRYPT000 |

||

|

Bitcoin |

June 18, 2018 |

.Bitcoin |

||

|

Bomber (original source) |

June 18, 2018 |

.bomber, .bomber_test_build (June 18) |

[email protected], [email protected] , [email protected], http://bitmsg.me, [email protected] (June 18) |

|

|

Leen |

June 19, 2018 |

.leen |

||

|

JungleSec |

June 20, 2018 |

.jungle@anonymousspechcom |

||

|

Recme |

June 22, 2018 |

.recme |

Hur du hanterar Scarab/ Scarabey viruset

Oftast är det bästa sättet att hantera ett ransomware på är att enkelt återställa sin dator till ett tidigare skede. Däremot är detta inte möjligt eftersom Scarab ser till att inaktivera möjligheterna till återställning på Windows system. Det betyder att den ända vägen till återställning av dina filer är att återställa dom från en backup som finns lagrad på en extern enhet eller molnet, med användningen av våra instruktioner för systemåterställning. Däremot blir detta inte helt enkelt om du inte har en sådan fil.

Efter krypteringen skall Scarab ransomware avinstallera sig själv, men det finns en risk att en del skadliga filer av infektionen finns kvar på datorn. Självklart måste dessa tas bort och det bästa sättet att göra detta på är tillsammans med ett anti-skadeprogram som t.ex. Reimage eller SpyHunter. En av dessa verktyg kommer att automatiskt eliminera alla skadliga applikationer från din dator och även skydda ditt system mot liknande virus i framtiden.

Vänligen notera att inga anti-skadeprogram kan dekryptera filer som är låsta med Scarab ransomware – det används endast för att avlägsna skadliga filer från ditt system.

Scarab Ransomware Snabb

- Vad är speciellt med Scarab Ransomware

- Versioner av Scarab viruset (engelsk tablå)

- Hur du hanterar Scarab/ Scarabey viruset

- Automatisk Malware verktyg för borttagning

- Hur du tar bort Scarab Ransomware genom systemåterställning:

- Starta om din dator i Felsäkert Läge med Kommandotolken

- 2. Total borttagning av Bitcoin

- 3. Återställ Crypt000 påverkade filer med hjälp av Shadow Volume kopior

Automatisk Malware verktyg för borttagning

(Win)

Notera: Spyhunter försök ger detektion av parasiten som Scarab Ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Notera: Combo Cleaner försök ger detektion av parasiten som Scarab Ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig,

Hur du tar bort Scarab Ransomware genom systemåterställning:

Starta om din dator i Felsäkert Läge med Kommandotolken

För Windows 7/ Vista/ XP

- Start -> Stäng av -> Starta om -> OK.

- Tryck på F8 upprepade gånger tills uppstartsalternativen visas.

- Välj Felsäkert Läge med Kommandotolken.

För Windows 8/ 10

- Tryck på Av/ På ikonen vid Windows inloggningssida. Tryck och håll sedan ned Shift knappen medans du klickar på Starta om.

- Välj Felsök -> Avancerade alternativ -> Startinställningar -> Starta om.

- När det laddas upp, välj Aktivera Felsäkert Läge med Kommandotolken från listan med uppstartsalternativen.

Återställ systemfiler och inställningar.

- När Kommandotolken laddar, skriv in CD Restore och tryck Enter.

- Skriv sedan in Rstrui.exe och tryck Enter igen.

- Klicka på "nästa" i fönstret som visas.

- Välj en av Återställningarna som finns tillgängliga innan Amnesia infiltrerade datorn och klicka sedan på "nästa".

- För att starta systemåtersällning, klicka "Ja".

2. Total borttagning av Bitcoin

Efter återställningen av din dator så rekommenderas det att genomsöka datorn med ett anti-skadeprogram som t.ex. Reimage, Spyhunter och ta bort alla skadliga filer som relaterar till Bomber.

3. Återställ Crypt000 påverkade filer med hjälp av Shadow Volume kopior

Om du inte använder dig av Systemåterställning med ditt operativsystem så finns det en chans att använda sig av så kallade Shadow Copy Snapshots. De lagrar kopior av dina filer till den tid då dessa skapades. Oftast försöker Crypto radera alla möjliga Shadow Volume kopior, så den här metoden fungerar inte på alla datorer. Dock kan skadan misslyckas.

Shadow Volume kopior finns endast tillgängliga på Windows XP Service Pack 2, Windows Vista, Windows 7 och Windows 8. Det finns två sätt att återfå dina filer via Shadow Volume kopior på. Du kan använda Windows egna tidigare versioner, eller Shadow Explorer.

a) Windows egna tidigare versionerHögerklicka på en krypterad fil och välj Egenskaper ->Tidigare versioner. Nu ser du alla möjliga kopior av den specifika filen och tiden då den lagrades i en Shadow Volume kopia. Välj en version av filen du vill återfå och klicka på Kopiera om du vill spara den till en egen vald plats, eller så återställer du ifall du vill byta ut den nuvarande krypterade filen. Om du vill se innehållet av filen klickar du bara på "öppna".

Det är ett program som kan hittas på Internet gratis. Du kan ladda ned antingen en full eller en portabel version av Shadow Explorer. Öppna programmet. Vid vänsta hörnet högst upp väljer du enhet som filen du letar efter är lagrad. Du kommer att kunna se alla mappar på den enheten. För att återfå en hel mapp så högerklickar du på den och väljer "exportera". Välj sedan vart du vill ha den lagrad.

OBS: I många fall så är det omöjligt att återställa datafiler som har påverkats av ett modernt Ransomware. Av den anledningen rekommenderar vi ett vettigt Moln-program för att ha en backup ifall att. Vi rekommenderar att du tar en titt på Carbonite, BackBlaze, CrashPlan eller Mozy Home.