Trotts att det är en ny medlem i den ej så hemliga klubben av ransomwares så lyckas Rotor Viruset överraska de som sett flertalet varianter av infektionen. Utvecklarna är exceptionella: exceptionellt giriga alltså. Med alla andra virus som begär en lösensumma på kanske 3-4 Bitcoins, så kräver denna 7 Bitcoins (4406,36 USD) för sitt ”hårda arbete” och ”engagemang”. Vi kan inte förstå hur programmerare kan vara så ”grisiga”. De distributerar huvudfilen av Rotor ransomware kallad GbMxybQN.exe, och programmerar det i förväg att initiera ändringar, och till sist krypteringen. Vi hoppas att detta ransomware under sin korta karriär inte lyckades få 7 Bitcoins för dekrypteringen. Det klokaste vägen ur denna röra är att genomföra en full genomsökning efter att du mottagit meddelandet om lösensumman. Olika anti-skadeprogram kan upptäcka Rotor viruset via följande namn: : Win32.KadrBot [Trj], Trojan Heur.FU.E24BF9, FileCryptor.MMN, Trojan.Win.32.Generic!BT m.m.

Om Rotor viruset

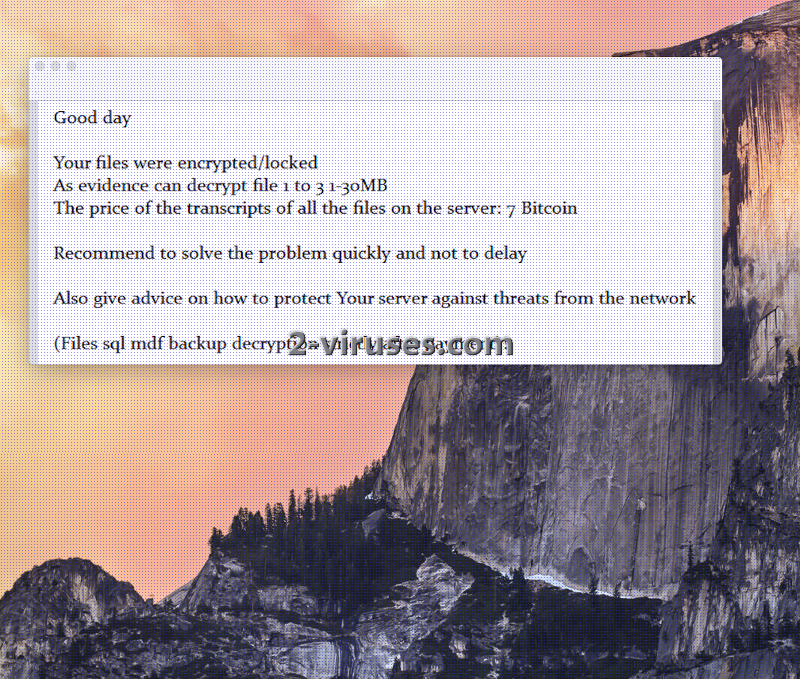

Rotor viruset är ännu ett patetiskt försök till att lura pengar av användare. Även fast summan bitcoins är löjligt stor, så kan vi inte glömma att desperata situationer ibland kräver desperata handlingar. Det vore en tämligen galen idé att spendera så mycket pengar på ett löfte som givits av de skadliga utvecklarna av Rotor viruset. Intressant nog är dock att denna variant inte endast attackerar operativsystemet, det har även potential att influera servrar med. I meddelandet med lösensumman nedan kan du tydligt notera ordet ”server” och innehållet det placerats i. Vi bör även nämna att inte alla användare refererar till viruset som Rotor, ibland är det mer känt som det lite udda ordet: Cocoslim98. Detta beror på att en av de möjliga ändelserna har e-postadressen implementerad i det.

Efter att lasten av Rotor viruset lyckats ta sig in i din enhet så kommer det slutföra alla de vanliga objektiven. Den exakta algoritmen för krypteringen är fortfarande ett mysterium. Dock riktar det i huvudsak in sig på körbara filer som anses vara de mest populära: .doc, .zip, .png, .jpg, .gif, .pdf m.m. Detta betyder att en stor del av din dyrbara data kan äventyras. Efter att krypteringen slutförts kommer inte användare kunna köra eller få tillgång till dessa. Det kommer bli ganska lätt att identifiera vilka filer som dömts till ”döden”. Rotor viruset kan ta fram tre ändelser: [email protected]____.tar, ____tarTrojan-Ransom.Win32.Rotor or [email protected]____.tar. Även fast utvecklarna inte uppmanar dig att kontakta dom i meddelandet, så antar de att du kan lista ut det på egen hand. Varför skulle de annars lägga till deras e-postadress i ändelserna? Det kan även vara så att de går med på att dekryptera en av dina krypterade filer. Ibland kan det vara användbart att använda denna tjänst. Säkerhetsforskare har en mycket större chans att finna en dekrypterare om de har en krypterat och återställd körbar fil. För att göra uppdraget för IT-hjältarna ännu svårare så kommer Rotor viruset troligen radera Shadow Volume kopiorna.

Hur man dekrypterar filer som krypterats av Rotor viruset?

Säkerhetsexperter har än inte lyckats utveckla ett fungerande dekrypteringsverktyg. Dock hoppas vi självklart att detta kommer att göras inom snar framtid. För tillfället får vi försöka oss på alternativa metoder som kan httas nedan. Du kan testa universala verktyg eller kontrollera om ditt ransomware verkligen raderat Shadow Voluem kopiorna. Om du läser denna artikel mer för förebyggandet så rekommenderar vi att följa vårt råd och lagra din data i en extern backup enhet. Det finns även flera online-tjänster som kan lagra din data. Ha dock inte din externa enhet inkopplad hela tiden i datorn då en del ransomware virus kan kryptera lagrade data i t.ex. en USB enhet.

Hur Rotor viruset distributeras?

Rotor viruset kan finnas på flera platser: e-post konton, sociala nätverk, popup meddelanden eller på andra opålitliga källor. Vänligen ha uppsikt när du söker på internet och öppna inget innehåll som ser suspekt ut. Det är väldigt populärt att sprida virus via Facebook genom att tagga slumpmässiga användare på en udda video. Genom att öppna en extern länk till en video kan du infekteras. Din inbox på mejlen kan också fyllas med bizarra meddelanden med bifogat innehåll. Ladda ned dom endast om du är säker på avsändarens innehåll.

Reimage, Spyhunter eller Malwarebytes är här för att förgöra Rotor viruset. Nedan finner du mer detaljerad information gällande dekryptering och borttagning.

Rotor Virus Snabb

- Om Rotor viruset

- Hur man dekrypterar filer som krypterats av Rotor viruset?

- Hur Rotor viruset distributeras?

- Automatisk Malware verktyg för borttagning

- Hur du tar bort Rotor Virus genom systemåterställning:

- Starta om din dator i Felsäkert Läge med Kommandotolken

- 2. Total borttagning av Rotor Virus

- 3. Återställ Rotor Virus påverkade filer med hjälp av Shadow Volume kopior

Automatisk Malware verktyg för borttagning

(Win)

Notera: Spyhunter försök ger detektion av parasiten som Rotor Virus och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Notera: Combo Cleaner försök ger detektion av parasiten som Rotor Virus och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig,

Hur du tar bort Rotor Virus genom systemåterställning:

Starta om din dator i Felsäkert Läge med Kommandotolken

För Windows 7/ Vista/ XP

- Start -> Stäng av -> Starta om -> OK.

- Tryck på F8 upprepade gånger tills uppstartsalternativen visas.

- Välj Felsäkert Läge med Kommandotolken.

För Windows 8/ 10

- Tryck på Av/ På ikonen vid Windows inloggningssida. Tryck och håll sedan ned Shift knappen medans du klickar på Starta om.

- Välj Felsök -> Avancerade alternativ -> Startinställningar -> Starta om.

- När det laddas upp, välj Aktivera Felsäkert Läge med Kommandotolken från listan med uppstartsalternativen.

Återställ systemfiler och inställningar.

- När Kommandotolken laddar, skriv in CD Restore och tryck Enter.

- Skriv sedan in Rstrui.exe och tryck Enter igen.

- Klicka på "nästa" i fönstret som visas.

- Välj en av Återställningarna som finns tillgängliga innan Cocoslim98 infiltrerade datorn och klicka sedan på "nästa".

- För att starta systemåtersällning, klicka "Ja".

2. Total borttagning av Rotor Virus

Efter återställningen av din dator så rekommenderas det att genomsöka datorn med ett anti-skadeprogram som t.ex. Reimage, Spyhunter och ta bort alla skadliga filer som relaterar till Cocoslim98.

3. Återställ Rotor Virus påverkade filer med hjälp av Shadow Volume kopior

Om du inte använder dig av Systemåterställning med ditt operativsystem så finns det en chans att använda sig av så kallade Shadow Copy Snapshots. De lagrar kopior av dina filer till den tid då dessa skapades. Oftast försöker Cocoslim98 radera alla möjliga Shadow Volume kopior, så den här metoden fungerar inte på alla datorer. Dock kan skadan misslyckas.

Shadow Volume kopior finns endast tillgängliga på Windows XP Service Pack 2, Windows Vista, Windows 7 och Windows 8. Det finns två sätt att återfå dina filer via Shadow Volume kopior på. Du kan använda Windows egna tidigare versioner, eller Shadow Explorer.

a) Windows egna tidigare versionerHögerklicka på en krypterad fil och välj Egenskaper ->Tidigare versioner. Nu ser du alla möjliga kopior av den specifika filen och tiden då den lagrades i en Shadow Volume kopia. Välj en version av filen du vill återfå och klicka på Kopiera om du vill spara den till en egen vald plats, eller så återställer du ifall du vill byta ut den nuvarande krypterade filen. Om du vill se innehållet av filen klickar du bara på "öppna".

Det är ett program som kan hittas på Internet gratis. Du kan ladda ned antingen en full eller en portabel version av Shadow Explorer. Öppna programmet. Vid vänsta hörnet högst upp väljer du enhet som filen du letar efter är lagrad. Du kommer att kunna se alla mappar på den enheten. För att återfå en hel mapp så högerklickar du på den och väljer "exportera". Välj sedan vart du vill ha den lagrad.

OBS: I många fall så är det omöjligt att återställa datafiler som har påverkats av ett modernt Ransomware. Av den anledningen rekommenderar vi ett vettigt Moln-program för att ha en backup ifall att. Vi rekommenderar att du tar en titt på Carbonite, BackBlaze, CrashPlan eller Mozy Home.