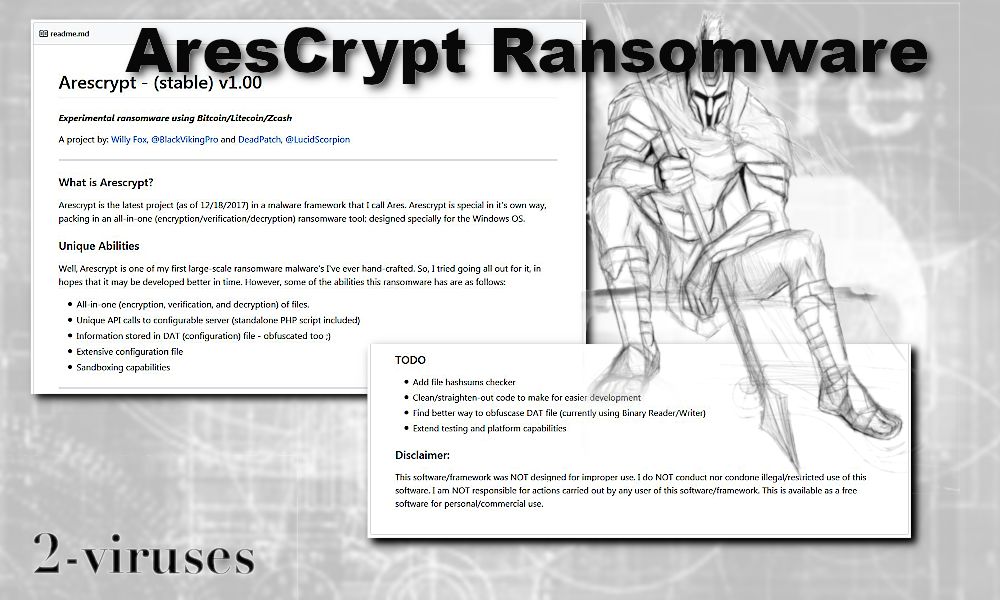

Arescrypt ransomware är utvecklad och offentligt delad på Github runt December 2017 av @Blackvikingpro och @LucidScorpion, nyligen fångade uppmärksamheten av @malwarehunterteams, samt har antagligen en chans att bli lika missbrukad som ett Hidden Tear Projekt.

Arescrypt Ransomware Snabb

- Hur fungerar Arescrypt viruset

- Hur kan Arescrypt ransomware spridas

- Hur du rengör din PC från Arescrypt ransomware

- Automatisk Malware verktyg för borttagning

- Hur kan du ta bort Arescrypt viruset kostnadsfritt

- Hur du tar bort Arescrypt ransomware genom systemåterställning:

- Starta om din dator i Felsäkert Läge med Kommandotolken

- 2. Total borttagning av Arescrypt ransomware

- 3. Återställ Arescrypt ransomware påverkade filer med hjälp av Shadow Volume kopior

(Win)

Notera: Spyhunter försök ger detektion av parasiten som Arescrypt ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Notera: Combo Cleaner försök ger detektion av parasiten som Arescrypt ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig,

Utvecklarna av denna öppen källa ransomware, vars namn betyder ”Arsenal of Reaping Exploitational Suffering (ARES), hävdar att det endast delas för utvecklingssyfte på grund av de olika arbetsteknikerna. Däremot gör inte det här IT-säkerhetsspecialisterna direkt glada och mer oroade om något, vilket beror på att vi alla vet att Arescrypt viruset oftast kommer att ändras och användare av skurkar, inte studenter. Det i sin tur kommer orsaka mer äventyrade maskiner, krypterade filer och frustrerade användare.

Eftersom Arescrypt är ett nytt ransomware och inte används än som en faktiskt parasit för att infektera någon, så är en del fakta fortfarande oklar. Dessutom, virusets mall kan ändras av kapare hur mycket de vill, med start av namn, filändelse och slutar med storlek av lösensumma. Av den anledningen är det viktigt att du utbildar dig själv innan Arescrypt blir brett distribuerad för att kunna undvika eller åtgärda detta nya ökända ransomware.

Hur fungerar Arescrypt viruset

Arescrypt viruset är precis som alla andra ransomware virus- det äventyrar datorer i hemlighet och låser viktiga filer med ett löfte om dekryptering för en viss summa pengar (lösensumma). Bra exempel på dessa är de kända WannaCry, NotPetya, RandomLocker m.m. Däremot skiljer sig Arescrypt lite grann från andra ransomwares.

Till skillnad från resten så har Arescrypt en ”allt-i-allo” funktion som tillåter parasiten att kryptera filerna, verifiera betalning av lösensumma och dekryptera filerna om offret faktiskt har betalat. Andra liknande hot med lösensumma placerar ett hotbrev på äventyrade datorer som innehåller e-postadress och krypto-konto dit pengarna ska skickas, men detta är inte pålitligt och de flesta påverkade betalar inte eftersom de inte är säkra på att skurkarna skickar dekrypteringsalternativet. I det här fallet så förväntar sig Arescrypt utvecklare att insamlandet av lösensumma kommer bli mer framgångsrikt och snabbare, vilket beror på att filerna direkt blir upplåsta efter betalning.

Ytterligare unika kvalifikationer av krypteringsprogrammet Arescrypt:

Unik API kontaktar för att konfigurera server (fristående PHP skript inkluderad)

Information lagrad i DAT (konfigurations) filen – förvrängs med

Utökad konfigurationsfil

Sandbox möjligheter

Arescrypt är utvecklad att äventyra endast Windows OS och tar emot betalningar i Bitcoin, Litecoin och Zcash. Låsta filernas filändelse och lösensumma avgör hur kaparna kommer att skräddarsy det.

Dessa kvalifikationer gör viruset speciell och annorlunda, men en del egenskaper behöver förbättras med, vilket är anledningen till att utvecklare publicerat det på Github. Tyvärr är skade-experter oroade att det här kommer blir ett Hidden Tear projekt som tillåter alla att ändra detta ransomware och sprida ännu fler hot i världen, trotts att det redan finns massor.

Hur kan Arescrypt ransomware spridas

Eftersom viruset inte distribueras än och endast blivit publicerad på Github som testexempel, så kan det använda sig av alla distributionsmetoder. Troligtvis blir det via Malspam. Riktade offer kommer få ett socialt anpassat mail som försöker att övertyga dessa att öppna det bifogade innehållet, som är infekterad med Arescrypt ransomware. Ett klick är tillräckligt för att starta processen av viruset.

Du kan även få Arescrypt eller andra ransomware virus via flertalet andra sätt – detta inkluderar P2P nätverk, rootkits, skadereklam, infekterade offentliga nätverk, flyttbar media, torrenter, gratisprogram och äventyrade hemsidor.

Medan de flesta tror att ett bra och kostsamt antivirus kommer att skydda dig fullständigt mot virtuella parasiter, så är detta tyvärr inte helt korrekt. Faktum är att virus blir mer och mer listiga och kan enkelt ta sig förbi skyddet för att attackera systemet. Antivirus hjälper för mindre infektioner, men för t.ex. Arescrypt ransomware så kommer hotet ta sig förbi utan problem. Det är just därför du bör ta en titt på Hur man undviker en ransomware infektion och Vilka hemsidor som med största sannolikhet kommer att infektera dig.

Hur du rengör din PC från Arescrypt ransomware

Eftersom antivirus inte är det bästa sättet att skydda din PC mot skadeprogram, så är anti-spionprogram ett måste för att ta bort Arescrypt eller andra parasiter som tagit sig in i ditt system. De bästa verktygen idag är Spyhunter och Reimage. Spyhunter har ett väldigt sofistikerat system för att upptäcka/ ta bort olika hot, medan Reimage utöver samma förmåga även kan utföra systemoptimering och åtgärda flertalet fel om operativsystemet är påverkat.

Automatisk Malware verktyg för borttagning

(Win)

Notera: Spyhunter försök ger detektion av parasiten som Arescrypt Ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig, Terms of use, Privacy Policy, Uninstall Instructions,

(Mac)

Notera: Combo Cleaner försök ger detektion av parasiten som Arescrypt Ransomware och hjälper till dess avlägsnande gratis. begränsad testversion finns tillgänglig,

Ibland behöver du känna till hur du tar bort Arescrypt baserade ransomware virus innan du kan använda ett borttagningsprogram eftersom viruset förhindrar ditt surfande/ möjligheter till nedladdningar. För det syftet har vi förberett en detaljerat guide om hur du tar bort Arescrypt ransomware från Windows OS. För tillfället finns det ingen dekrypterare för familjen av Arescrypt ransomwares, men vi håller ett vakande öga på Dekrypteringslistan för uppdateringar.

Hur kan du ta bort Arescrypt viruset kostnadsfritt

Hur du tar bort Arescrypt ransomware genom systemåterställning:

Starta om din dator i Felsäkert Läge med Kommandotolken

För Windows 7/ Vista/ XP

- Start -> Stäng av -> Starta om -> OK.

- Tryck på F8 upprepade gånger tills uppstartsalternativen visas.

- Välj Felsäkert Läge med Kommandotolken.

För Windows 8/ 10

- Tryck på Av/ På ikonen vid Windows inloggningssida. Tryck och håll sedan ned Shift knappen medans du klickar på Starta om.

- Välj Felsök -> Avancerade alternativ -> Startinställningar -> Starta om.

- När det laddas upp, välj Aktivera Felsäkert Läge med Kommandotolken från listan med uppstartsalternativen.

Återställ systemfiler och inställningar.

- När Kommandotolken laddar, skriv in CD Restore och tryck Enter.

- Skriv sedan in Rstrui.exe och tryck Enter igen.

- Klicka på "nästa" i fönstret som visas.

- Välj en av Återställningarna som finns tillgängliga innan Arescrypt ransomware infiltrerade datorn och klicka sedan på "nästa".

- För att starta systemåtersällning, klicka "Ja".

2. Total borttagning av Arescrypt ransomware

Efter återställningen av din dator så rekommenderas det att genomsöka datorn med ett anti-skadeprogram som t.ex. Reimage, Spyhunter och ta bort alla skadliga filer som relaterar till Arescrypt ransomware.

3. Återställ Arescrypt ransomware påverkade filer med hjälp av Shadow Volume kopior

Om du inte använder dig av Systemåterställning med ditt operativsystem så finns det en chans att använda sig av så kallade Shadow Copy Snapshots. De lagrar kopior av dina filer till den tid då dessa skapades. Oftast försöker Arescrypt ransomware radera alla möjliga Shadow Volume kopior, så den här metoden fungerar inte på alla datorer. Dock kan skadan misslyckas.

Shadow Volume kopior finns endast tillgängliga på Windows XP Service Pack 2, Windows Vista, Windows 7 och Windows 8. Det finns två sätt att återfå dina filer via Shadow Volume kopior på. Du kan använda Windows egna tidigare versioner, eller Shadow Explorer.

a) Windows egna tidigare versionerHögerklicka på en krypterad fil och välj Egenskaper ->Tidigare versioner. Nu ser du alla möjliga kopior av den specifika filen och tiden då den lagrades i en Shadow Volume kopia. Välj en version av filen du vill återfå och klicka på Kopiera om du vill spara den till en egen vald plats, eller så återställer du ifall du vill byta ut den nuvarande krypterade filen. Om du vill se innehållet av filen klickar du bara på "öppna".

Det är ett program som kan hittas på Internet gratis. Du kan ladda ned antingen en full eller en portabel version av Shadow Explorer. Öppna programmet. Vid vänsta hörnet högst upp väljer du enhet som filen du letar efter är lagrad. Du kommer att kunna se alla mappar på den enheten. För att återfå en hel mapp så högerklickar du på den och väljer "exportera". Välj sedan vart du vill ha den lagrad.

OBS: I många fall så är det omöjligt att återställa datafiler som har påverkats av ett modernt Ransomware. Av den anledningen rekommenderar vi ett vettigt Moln-program för att ha en backup ifall att. Vi rekommenderar att du tar en titt på Carbonite, BackBlaze, CrashPlan eller Mozy Home.